win10怎么获取system

1.win10 怎么以system权限运行

默认情况下,我们无法直接在登录对话框上以SYSTEM帐户的身份登录到Windows桌面环境。

实际上SYSTEM帐户早就已经“盘踞”在系统中了。想想也是,连负责用户验证的Winlogon、Lsass等进程都是以SYSTEM身份运行的,谁还能有资格检验SYSTEM呢?既然SYSTEM帐户早就已经出现在系统中,所以只需以SYSTEM帐户的身份启动Windows的Shell程序Explorer,就相当于用SYSTEM身份登录Windows了。

以SYSTEM帐户的身份启动Explorer 打开命令提示符,输入命令“taskkill /f /im explorer.exe” 并回车,这个命令是结束当前账户explorer即图形用户界面的Shell。然后在命令提示符下继续输入“at time /interactive %systemroot%explorer.exe”并回车。

其中“time”为当前系统时间稍后的一个时间,比如间隔一秒,当前系统时间可以在命令提示符下输入“time”命令获得。一秒钟后会重新加载用户配置,以SYSTEM身份启动Windows的shell进程Explorer.exe。

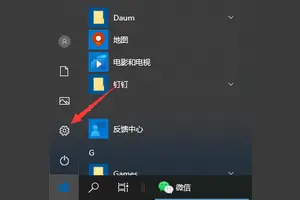

验证exeplorer.exe是否以system权限运行 如何知道exeplorer.exe是以system权限运行呢?通过“开始”菜单可以看到最上面显示的是system账户。另外,打开注册表编辑器,只要证明HKCU就是HKUS-1-5-18的链接就可以了(S-1-5-18就是SYSTEM帐户的SID)。

证明方法很简单:在HKCU下随便新建一个Test子项,然后刷新,再看看HKUS-1-5-18下是否同步出现了Test子项,如果是,就说明系统当前加载的就是SYSTEM帐户的用户配置单元。当然最简单的是在命令提示符号下输入命令“whoami”进行验证,如图所示显示为“NT AUTHORITYSYSTEM”这就证明当前exeplorer.exe是System权限。

System权限的实际用处 System权限的Explorer.exe在实际中有什么用呢?下面笔者随意列举几个使用实例。(1).注册表访问 我们知道在非SYSTEM权限下,用户是没有权限访问某些注册表项的,比如“HKEY_LOCAL_MACHINESAM”、“HKEY_LOCAL_MACHINESECURITY”等。

这些项记录的是系统的核心数据,某些病毒或者木马会光顾这里。比如在SAM项目下建立具有管理员权限的隐藏账户,这样的帐户在命令及“本地用户和组”管理器(lusrmgr.msc)中是无法看到的,造成了很大的安全隐患。

在“SYSTEM”权限下,注册表的访问就没有任何障碍,我们打开注册表定位到“HKEY_LOCAL_”项下所有的隐藏帐户就都暴露了。(2)访问系统还原文件 系统还原是windows系统的一种自我保护措施,它在每个磁盘根目录下建立“System Colume Information”文件夹,保存一些系统信息以备系统恢复是使用。

该文件具有系统、隐藏属性管理员用户是没有操作权限的。正因为如此,它成了病毒、木马的栖身之地,我们就可以在System权限下进入该文件夹删除病毒。

当然,你也可以关闭“系统还原”预防此类病毒,但这样未免显得被动,有些因噎废食。(3)更换系统文件 Windows系统为系统文件做了保护机制,一般情况下你是不可能更换系统文件的,因为系统中都有系统文件的备份,它存在于c:(假设你的系统装在C盘)。

当你更换了系统文件后,系统自动就会从这个目录中恢复相应的系统文件。当目录中没有相应的系统文件的时候会弹出提示让你插入安装盘。

在实际应用中如果有时你需要Diy自己的系统修改一些系统文件,或者用高版本的系统文件更换低版本的系统文件,让系统功能提升。比如Window XP系统只支持一个用户远程登录,如果你要让它支持多用户的远程登录。

要用Windows 2003的远程登录文件替换Window XP的相应文件。这在非SYSTEM权限下很难实现,但是在SYSTEM权限下就可以很容易实现。

从Windows 2003的系统中提取termsrv.dll文件,用该文件替换Windows XP的C:WINDOWSsystem32下的同名文件。(对于Windows XP SP2还必须替换C:WINDOWS$$和C:目录下的同名文件)。

再进行相应的系统设置即可让Windows XP支持多用户远程登录。(4)手工杀毒 用户在使用电脑的过程中一般都是用Administrator或者其它的管理员用户登录的,中毒或者中马后,病毒、木马大都是以管理员权限运行的。

我们在系统中毒后一般都是用杀毒软件来杀毒,如果杀软瘫痪了,或者杀毒软件只能查出来,但无法清除,这时候就只能赤膊上阵,手工杀毒了。在Adinistrator权限下,如果手工查杀对于有些病毒无能为力,一般要启动到安全模式下,有时就算到了安全模式下也无法清除干净。

如果以SYSTEM权限登录,查杀病毒就容易得多。以一次手工杀毒为例,(为了截图在虚拟机上模拟了前段时间的一次手工杀毒。)

打“Windows 任务管理器”,发现有个可疑进程“86a01.exe”,在Administrator管理员下无法结束进程,当然更无法删除在系统目录下的病毒原文件“86a01.exe”。以System权限登录系统,进程被顺利结束,然后删除病毒原文件,清除注册表中的相关选项,病毒被彻底清理出系统。

总结 System权限是比Administrator权限还高的系统最高权限,利用它可以完成很多常规情况下无。

2.升级win10后删除旧系统怎么还原原来的系?爱问知

升级windows10后恢复成以前的版本主要有两种方法:一种是返回,一种是重装;两种方法的效果相同但略有区别,返回就是返回原来你用的那个系统,所有软件和应用都不会变,这种方法针对的是直接从win7升级到win10的电脑,另外一种就是重装系统,会重装一个新的win7系统,和原来的win7系统是不一样的。

因为用的是全新的镜像。 第一种还原或叫回退。

1、打开设置→更新和安全→恢复,找到“回退到Windows7(或Windows 8。1)”,点击“开始”。

2、选择“回退”理由(可多选),然后点击“下一步”继续(以下每一步随时都可以取消“回退”操作)。 3、仔细阅读注意事项,全过程需要有稳定电源支持,也就是说笔记本和平板电脑需要在接入电源线的状态下进行回退操作,电池模式不被允许;另外,系统还提示了一些关于文件和程序可能受到的影响。

了解并采取措施之后,点击“下一步”继续。 4、对于已经设定登录密码的用户,回退后密码将被恢复,因此你需要知道该密码才能正常登录。

确认该消息不会影响到你的使用后,点击“下一步”继续。 5、需要确认的最后一步,提醒Win7/Win8。

1用户可以随时再次升级到Win10。今后免费安装Win10将不再受到“正式版发布1年内”的时间限制,也不受安装方式的限制,纯净安装也将完全免费 6、点击“回退到Windows7(或Windows 8。

1)”后,系统自动重启,并开始回退过程,该过程耗费时间和原系统软件安装等使用情况有直接关系。回退后的Win7/Win8。

1系统仍然保持激活状态。 第二种就是重装系统; 如果你电脑可以开机的话建议你用小鱼一键重装系统软件进行重装,三步就能够搞定系统重装,而且操作非常简单,电脑小白都可以轻松上手。

小鱼的系统还是比较靠谱和稳定的不会出现什么恶意插件和病毒软件,这是最简单的方法,下面介绍复杂的方法: 如果不能开机的话用U盘装系统或者系统盘装。 U盘装系统: 1。

开启电脑,(台式机按住DEL,笔记本一般按F2),设置要装机电脑BIOS,在计算机启动的第一画面上按“DEL“键进入BIOS (可能有的主机不是DEL有的是F2或F1。 请按界面提示进入),选择Advanced BIOS Features 。

2,将Boot Sequence(启动顺序) 设定为USB-ZIP,第一,设定的方法是在该项上按PageUP或PageDown键来转换选项。设定好后按ESC一下,退回BIOS主界面, 选择Save and Exit(保存并退出BIOS设置,直接按F10也可以,但不是所有的BIOS都支持)回车确认退出BIOS设置。

也有的电脑直接按F8,F11等等也能直接调出来直接设置启动顺利的 3,设置完成后,将您制作好的U盘(用老毛桃或大白菜制作一个U盘启动盘,但是切记不要用老毛桃或大白菜的系统,他们的系统会修改主页且会在后台偷偷帮你下一些没用的软件,让系统很快就变慢变卡,可以到小鱼系统网站下载一个系统镜像,他们家的系统比较安全稳定,而且安全无毒,无恶意插件)插入USB接口(最好将其他无关的USB设备暂时拔掉) 重启电脑看看启动效果吧 4,进入第一个“运行windows PE(系统安装)” 默认的就是进入PE,里面还有另外的工具,在这里就不说明了,这就是PE系统了。 开始里的工具好多,就不再给图列出了。

如果有自动安装的就选自动安装,那就只要运行自动安装,然后选择你下载好的系统镜像就能自动进入安装程序,如果没有就要手动去安装了: 手动安装步骤: 1。进入pe系统 2。

点击桌面上的手动克隆安装图标(有时也会命名为Ghost 32等) 3。 出现的界面:点击ok,进入ghost 4。

现在只介绍装系统的步骤: (1)依次点击:local—partition—from image (2)在下拉的浏览列表中,选择你的gho文件的位置。最好将GHO文件放在根目录,这样容易找到,ghost软件对文件夹名为中文的,会出现乱码,然你看不懂。

(3)选择好后GHO文件后,点击open, (4)这里没什么好选择,直接点击OK (5)现在出现的窗口你就选择你要装的那个盘(看Size 一般大的数据就是硬盘,小的就是U盘),选择硬盘,然后点击OK (6)出现窗口后,辨认你的系统要装在哪个盘,从size那一栏的磁盘大小数据辨认你的盘符,一般选第一个,是C盘,选中后,点击ok。 (7)提示你是否真的要重装分区,想重装的,点击yes,不想重装的点击no。

(8)完成上述步骤后,就会自动重装系统了。 光盘装系统和U盘装系统是同理,不过就是在改bios启动项(boot)的时候设置为光盘启动(CD/DVD启动)就可以了,后面的步骤是一样的,这里就不一一介绍了。

3.win10说无法获取System Notification Service服务不能联网怎么办

1:右键开始——选择运行

2:输入services.msc回车

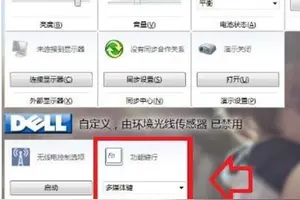

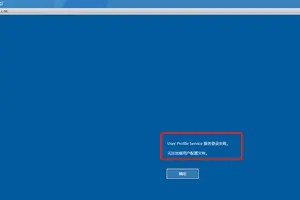

3:开启该服务依存的服务,如下图:

4:然后开启System Event Notification Service服务试试

启动类型:全部选择自动

4.windows 10 企业版怎么获取system的修改权限

默认情况下,我们无法直接在登录对话框上以SYSTEM帐户的身份登录到Windows桌面环境。

实际上SYSTEM帐户早就已经“盘踞”在系统中了。想想也是,连负责用户验证的Winlogon、Lsass等进程都是以SYSTEM身份运行的,谁还能有资格检验SYSTEM呢?既然SYSTEM帐户早就已经出现在系统中,所以只需以SYSTEM帐户的身份启动Windows的Shell程序Explorer,就相当于用SYSTEM身份登录Windows了。

以SYSTEM帐户的身份启动Explorer打开命令提示符,输入命令“taskkill /f /im explorer.exe” 并回车,这个命令是结束当前账户explorer即图形用户界面的Shell。然后在命令提示符下继续输入“at time /interactive %systemroot%explorer.exe”并回车。

其中“time”为当前系统时间稍后的一个时间,比如间隔一秒,当前系统时间可以在命令提示符下输入“time”命令获得。一秒钟后会重新加载用户配置,以SYSTEM身份启动Windows的shell进程Explorer.exe。

验证exeplorer.exe是否以system权限运行如何知道exeplorer.exe是以system权限运行呢?通过“开始”菜单可以看到最上面显示的是system账户。另外,打开注册表编辑器,只要证明HKCU就是HKUS-1-5-18的链接就可以了(S-1-5-18就是SYSTEM帐户的SID)。

证明方法很简单:在HKCU下随便新建一个Test子项,然后刷新,再看看HKUS-1-5-18下是否同步出现了Test子项,如果是,就说明系统当前加载的就是SYSTEM帐户的用户配置单元。当然最简单的是在命令提示符号下输入命令“whoami”进行验证,如图所示显示为“NT AUTHORITYSYSTEM”这就证明当前exeplorer.exe是System权限。

System权限的实际用处System权限的Explorer.exe在实际中有什么用呢?下面笔者随意列举几个使用实例。(1).注册表访问我们知道在非SYSTEM权限下,用户是没有权限访问某些注册表项的,比如“HKEY_LOCAL_MACHINESAM”、“HKEY_LOCAL_MACHINESECURITY”等。

这些项记录的是系统的核心数据,某些病毒或者木马会光顾这里。比如在SAM项目下建立具有管理员权限的隐藏账户,这样的帐户在命令及“本地用户和组”管理器(lusrmgr.msc)中是无法看到的,造成了很大的安全隐患。

在“SYSTEM”权限下,注册表的访问就没有任何障碍,我们打开注册表定位到“HKEY_LOCAL_”项下所有的隐藏帐户就都暴露了。(2)访问系统还原文件系统还原是windows系统的一种自我保护措施,它在每个磁盘根目录下建立“System Colume Information”文件夹,保存一些系统信息以备系统恢复是使用。

该文件具有系统、隐藏属性管理员用户是没有操作权限的。正因为如此,它成了病毒、木马的栖身之地,我们就可以在System权限下进入该文件夹删除病毒。

当然,你也可以关闭“系统还原”预防此类病毒,但这样未免显得被动,有些因噎废食。(3)更换系统文件Windows系统为系统文件做了保护机制,一般情况下你是不可能更换系统文件的,因为系统中都有系统文件的备份,它存在于c:(假设你的系统装在C盘)。

当你更换了系统文件后,系统自动就会从这个目录中恢复相应的系统文件。当目录中没有相应的系统文件的时候会弹出提示让你插入安装盘。

在实际应用中如果有时你需要Diy自己的系统修改一些系统文件,或者用高版本的系统文件更换低版本的系统文件,让系统功能提升。比如Window XP系统只支持一个用户远程登录,如果你要让它支持多用户的远程登录。

要用Windows 2003的远程登录文件替换Window XP的相应文件。这在非SYSTEM权限下很难实现,但是在SYSTEM权限下就可以很容易实现。

从Windows 2003的系统中提取termsrv.dll文件,用该文件替换Windows XP的C:WINDOWSsystem32下的同名文件。(对于Windows XP SP2还必须替换C:WINDOWS$$和C:目录下的同名文件)。

再进行相应的系统设置即可让Windows XP支持多用户远程登录。(4)手工杀毒用户在使用电脑的过程中一般都是用Administrator或者其它的管理员用户登录的,中毒或者中马后,病毒、木马大都是以管理员权限运行的。

我们在系统中毒后一般都是用杀毒软件来杀毒,如果杀软瘫痪了,或者杀毒软件只能查出来,但无法清除,这时候就只能赤膊上阵,手工杀毒了。在Adinistrator权限下,如果手工查杀对于有些病毒无能为力,一般要启动到安全模式下,有时就算到了安全模式下也无法清除干净。

如果以SYSTEM权限登录,查杀病毒就容易得多。以一次手工杀毒为例,(为了截图在虚拟机上模拟了前段时间的一次手工杀毒。)

打“Windows 任务管理器”,发现有个可疑进程“86a01.exe”,在Administrator管理员下无法结束进程,当然更无法删除在系统目录下的病毒原文件“86a01.exe”。以System权限登录系统,进程被顺利结束,然后删除病毒原文件,清除注册表中的相关选项,病毒被彻底清理出系统。

总结System权限是比Administrator权限还高的系统最高权限,利用它可以完成很多常规情。

5.win10电脑磁盘system怎么解决

可通过以下方法进行解决第1:检查硬盘AHCI驱动是否安装 第2:硬盘4K对齐,能减少磁盘占用100%情况。

(大部分用户能解决) 第3:通过百度卫士进行一键优化,检测硬盘健康度,是否有故障。 第4:更改Win8优化驱动器优化计划 第5:设置虚拟内存,把虚拟内存设置到其它的盘。

如果内存超过8G的用户,可以适当设置较小的值(不建议关闭虚拟内存,会导致大型游戏或者软件出错)。 第6:打开文件夹磁盘爆卡,如果文件夹里面的图片、视频数量非常多并且文件比较大,这时候打开文件夹可能会出现未响应、卡死状态,同时也导致其它资源管理器窗口也假死。

打开 Windows 资源管理器 – 点击“查看” – 再点“选项”调出文件夹选项 – 在文件夹选项中切换至“查看”选项卡,勾选“在单独的进程中打开文件夹窗口”。 第7:先用Windows Defender全盘扫描,然后可以排除信任的EXE程序,建议排除 explorer.exe (资源管理器进程) 第8:打开资源监视器(win+R→perfmon.exe /res),查看读写硬盘的具体文件。

第9:关闭家庭组功能:WIN+R运行Services.msc,找到 HomeGroup Listener 和 HomeGroup Provider 服务,分别停止和禁用这2个服务。 第10:打开网络和共享中心 → 更改适配器设置 → 网络连接 → internet协议版本6(tcp/ipv6)的前面的勾去掉,然后确定退出。

第11:以上方法还没有解决,并且你是用的是固态硬盘的话,强烈建议您换成Win7系统,以保证磁盘与数据安全。 第12:设置好 Superfetch 服务,控制面板 – 管理工具 – 服务 – Superfetch – 启动类型 – 自动(延迟启动),可以避免刚启动好Win8对硬盘的频繁访问。

对内存比较少的用户效果明显。 记得采纳啊。

6.win10怎样登录system

更改Win10正式版登录画面背景方法更改:

Win10登录背景画面需要替换一个名为Windows.UI.Logon.pri的系统文件,登录背景就在这个文件中。修改Win10登录背景画面需两步来完成:

1、生成Windows.UI.Logon.pri文件

①首先下载PowerShell程序文件。

②下载后解压得到Login.ps1文件,把它复制到桌面中,再准备好一张你想更换的图片也放到桌面(支持jpg、png格式),假设这张图片名为img102.jpg(注意系统默认没有显示文件后缀名)。

③右键单击Login.ps1文件,选择“编辑”,系统会自动用PowerShell ISE打开,如下图所示。这里面只需要修改第三行,把其中的文件名修改为准备好的图片文件名即可。编辑好后,保存。如图:

④右键单击Login.ps1文件,选择“使用PowerShell运行”,此时会弹出PS运行窗口,稍等片刻窗口消失后就会在桌面生成我们想要的Windows.UI.Logon_new.pri文件,把它重命名为Windows.UI.Logon.pri。

2、替换Windows.UI.Logon.pri文件

系统文件无法直接替换,需要取得相关文件的管理员权限,方法:

①首先下载安装魔方(点此下载),打开魔方中的“设置大师”,如下图所示。在右键菜单——添加右键菜单项目中勾选“管理员取得所有权”,点击“应用”。如图:

②然后打开C:\Windows\SystemResources目录,右键单击Windows.UI.Logon文件夹,选择“管理员取得所有权”。等待CMD窗口一闪而过,这时候我们就可以对Windows.UI.Logon中的文件进行操作了。如图:

③进入Windows.UI.Logon目录,先在原文件名后面添加.Backup后缀以作备份,然后把自己生成的Windows.UI.Logon.pri文件复制到其中。这期间如果提示需要权限,统统点击“继续”。完成后如下图所示:

④这时锁定系统或者重启就能看到效果了。

⑤如果想恢复到默认,先把生成的Windows.UI.Logon.pri删除,再把原文件的名字恢复到默认即可。

7.win10怎么修改system权限

解决方案

另外,重装系统后windows.old文件夹的删除方式应该是磁盘清理,而不是用其他的方式。

首先打开文件夹属性,然后选择安全,然后选择编辑,给自己的账号对文件夹的完全控制权,这样就能删除文件夹中的内容了,但是文件夹中的子文件夹是不能删除的,所以还需要选择高级,然后更改所有者,在跳出来的弹窗中选择高级,然后选择立即查找,找到自己的账号,然后选中,让所有者是自己的账号。然后选择左下角的启用继承,并勾选下面的使用可从此对象继承的权限项目替换所有子对象的权限项目。这样只要给最上层的文件夹设置完全控制,就可以删除整个文件夹中的内容了。

win10怎么得到system权限

1.win10 怎么以system权限运行

默认情况下,我们无法直接在登录对话框上以SYSTEM帐户的身份登录到Windows桌面环境。

实际上SYSTEM帐户早就已经“盘踞”在系统中了。想想也是,连负责用户验证的Winlogon、Lsass等进程都是以SYSTEM身份运行的,谁还能有资格检验SYSTEM呢?既然SYSTEM帐户早就已经出现在系统中,所以只需以SYSTEM帐户的身份启动Windows的Shell程序Explorer,就相当于用SYSTEM身份登录Windows了。

以SYSTEM帐户的身份启动Explorer 打开命令提示符,输入命令“taskkill /f /im explorer.exe” 并回车,这个命令是结束当前账户explorer即图形用户界面的Shell。然后在命令提示符下继续输入“at time /interactive %systemroot%explorer.exe”并回车。

其中“time”为当前系统时间稍后的一个时间,比如间隔一秒,当前系统时间可以在命令提示符下输入“time”命令获得。一秒钟后会重新加载用户配置,以SYSTEM身份启动Windows的shell进程Explorer.exe。

验证exeplorer.exe是否以system权限运行 如何知道exeplorer.exe是以system权限运行呢?通过“开始”菜单可以看到最上面显示的是system账户。另外,打开注册表编辑器,只要证明HKCU就是HKUS-1-5-18的链接就可以了(S-1-5-18就是SYSTEM帐户的SID)。

证明方法很简单:在HKCU下随便新建一个Test子项,然后刷新,再看看HKUS-1-5-18下是否同步出现了Test子项,如果是,就说明系统当前加载的就是SYSTEM帐户的用户配置单元。当然最简单的是在命令提示符号下输入命令“whoami”进行验证,如图所示显示为“NT AUTHORITYSYSTEM”这就证明当前exeplorer.exe是System权限。

System权限的实际用处 System权限的Explorer.exe在实际中有什么用呢?下面笔者随意列举几个使用实例。(1).注册表访问 我们知道在非SYSTEM权限下,用户是没有权限访问某些注册表项的,比如“HKEY_LOCAL_MACHINESAM”、“HKEY_LOCAL_MACHINESECURITY”等。

这些项记录的是系统的核心数据,某些病毒或者木马会光顾这里。比如在SAM项目下建立具有管理员权限的隐藏账户,这样的帐户在命令及“本地用户和组”管理器(lusrmgr.msc)中是无法看到的,造成了很大的安全隐患。

在“SYSTEM”权限下,注册表的访问就没有任何障碍,我们打开注册表定位到“HKEY_LOCAL_”项下所有的隐藏帐户就都暴露了。(2)访问系统还原文件 系统还原是windows系统的一种自我保护措施,它在每个磁盘根目录下建立“System Colume Information”文件夹,保存一些系统信息以备系统恢复是使用。

该文件具有系统、隐藏属性管理员用户是没有操作权限的。正因为如此,它成了病毒、木马的栖身之地,我们就可以在System权限下进入该文件夹删除病毒。

当然,你也可以关闭“系统还原”预防此类病毒,但这样未免显得被动,有些因噎废食。(3)更换系统文件 Windows系统为系统文件做了保护机制,一般情况下你是不可能更换系统文件的,因为系统中都有系统文件的备份,它存在于c:(假设你的系统装在C盘)。

当你更换了系统文件后,系统自动就会从这个目录中恢复相应的系统文件。当目录中没有相应的系统文件的时候会弹出提示让你插入安装盘。

在实际应用中如果有时你需要Diy自己的系统修改一些系统文件,或者用高版本的系统文件更换低版本的系统文件,让系统功能提升。比如Window XP系统只支持一个用户远程登录,如果你要让它支持多用户的远程登录。

要用Windows 2003的远程登录文件替换Window XP的相应文件。这在非SYSTEM权限下很难实现,但是在SYSTEM权限下就可以很容易实现。

从Windows 2003的系统中提取termsrv.dll文件,用该文件替换Windows XP的C:WINDOWSsystem32下的同名文件。(对于Windows XP SP2还必须替换C:WINDOWS$$和C:目录下的同名文件)。

再进行相应的系统设置即可让Windows XP支持多用户远程登录。(4)手工杀毒 用户在使用电脑的过程中一般都是用Administrator或者其它的管理员用户登录的,中毒或者中马后,病毒、木马大都是以管理员权限运行的。

我们在系统中毒后一般都是用杀毒软件来杀毒,如果杀软瘫痪了,或者杀毒软件只能查出来,但无法清除,这时候就只能赤膊上阵,手工杀毒了。在Adinistrator权限下,如果手工查杀对于有些病毒无能为力,一般要启动到安全模式下,有时就算到了安全模式下也无法清除干净。

如果以SYSTEM权限登录,查杀病毒就容易得多。以一次手工杀毒为例,(为了截图在虚拟机上模拟了前段时间的一次手工杀毒。)

打“Windows 任务管理器”,发现有个可疑进程“86a01.exe”,在Administrator管理员下无法结束进程,当然更无法删除在系统目录下的病毒原文件“86a01.exe”。以System权限登录系统,进程被顺利结束,然后删除病毒原文件,清除注册表中的相关选项,病毒被彻底清理出系统。

总结 System权限是比Administrator权限还高的系统最高权限,利用它可以完成很多常规情况下无。

2.windows 10 企业版怎么获取system的修改权限

默认情况下,我们无法直接在登录对话框上以SYSTEM帐户的身份登录到Windows桌面环境。

实际上SYSTEM帐户早就已经“盘踞”在系统中了。想想也是,连负责用户验证的Winlogon、Lsass等进程都是以SYSTEM身份运行的,谁还能有资格检验SYSTEM呢?既然SYSTEM帐户早就已经出现在系统中,所以只需以SYSTEM帐户的身份启动Windows的Shell程序Explorer,就相当于用SYSTEM身份登录Windows了。

以SYSTEM帐户的身份启动Explorer打开命令提示符,输入命令“taskkill /f /im explorer.exe” 并回车,这个命令是结束当前账户explorer即图形用户界面的Shell。然后在命令提示符下继续输入“at time /interactive %systemroot%explorer.exe”并回车。

其中“time”为当前系统时间稍后的一个时间,比如间隔一秒,当前系统时间可以在命令提示符下输入“time”命令获得。一秒钟后会重新加载用户配置,以SYSTEM身份启动Windows的shell进程Explorer.exe。

验证exeplorer.exe是否以system权限运行如何知道exeplorer.exe是以system权限运行呢?通过“开始”菜单可以看到最上面显示的是system账户。另外,打开注册表编辑器,只要证明HKCU就是HKUS-1-5-18的链接就可以了(S-1-5-18就是SYSTEM帐户的SID)。

证明方法很简单:在HKCU下随便新建一个Test子项,然后刷新,再看看HKUS-1-5-18下是否同步出现了Test子项,如果是,就说明系统当前加载的就是SYSTEM帐户的用户配置单元。当然最简单的是在命令提示符号下输入命令“whoami”进行验证,如图所示显示为“NT AUTHORITYSYSTEM”这就证明当前exeplorer.exe是System权限。

System权限的实际用处System权限的Explorer.exe在实际中有什么用呢?下面笔者随意列举几个使用实例。(1).注册表访问我们知道在非SYSTEM权限下,用户是没有权限访问某些注册表项的,比如“HKEY_LOCAL_MACHINESAM”、“HKEY_LOCAL_MACHINESECURITY”等。

这些项记录的是系统的核心数据,某些病毒或者木马会光顾这里。比如在SAM项目下建立具有管理员权限的隐藏账户,这样的帐户在命令及“本地用户和组”管理器(lusrmgr.msc)中是无法看到的,造成了很大的安全隐患。

在“SYSTEM”权限下,注册表的访问就没有任何障碍,我们打开注册表定位到“HKEY_LOCAL_”项下所有的隐藏帐户就都暴露了。(2)访问系统还原文件系统还原是windows系统的一种自我保护措施,它在每个磁盘根目录下建立“System Colume Information”文件夹,保存一些系统信息以备系统恢复是使用。

该文件具有系统、隐藏属性管理员用户是没有操作权限的。正因为如此,它成了病毒、木马的栖身之地,我们就可以在System权限下进入该文件夹删除病毒。

当然,你也可以关闭“系统还原”预防此类病毒,但这样未免显得被动,有些因噎废食。(3)更换系统文件Windows系统为系统文件做了保护机制,一般情况下你是不可能更换系统文件的,因为系统中都有系统文件的备份,它存在于c:(假设你的系统装在C盘)。

当你更换了系统文件后,系统自动就会从这个目录中恢复相应的系统文件。当目录中没有相应的系统文件的时候会弹出提示让你插入安装盘。

在实际应用中如果有时你需要Diy自己的系统修改一些系统文件,或者用高版本的系统文件更换低版本的系统文件,让系统功能提升。比如Window XP系统只支持一个用户远程登录,如果你要让它支持多用户的远程登录。

要用Windows 2003的远程登录文件替换Window XP的相应文件。这在非SYSTEM权限下很难实现,但是在SYSTEM权限下就可以很容易实现。

从Windows 2003的系统中提取termsrv.dll文件,用该文件替换Windows XP的C:WINDOWSsystem32下的同名文件。(对于Windows XP SP2还必须替换C:WINDOWS$$和C:目录下的同名文件)。

再进行相应的系统设置即可让Windows XP支持多用户远程登录。(4)手工杀毒用户在使用电脑的过程中一般都是用Administrator或者其它的管理员用户登录的,中毒或者中马后,病毒、木马大都是以管理员权限运行的。

我们在系统中毒后一般都是用杀毒软件来杀毒,如果杀软瘫痪了,或者杀毒软件只能查出来,但无法清除,这时候就只能赤膊上阵,手工杀毒了。在Adinistrator权限下,如果手工查杀对于有些病毒无能为力,一般要启动到安全模式下,有时就算到了安全模式下也无法清除干净。

如果以SYSTEM权限登录,查杀病毒就容易得多。以一次手工杀毒为例,(为了截图在虚拟机上模拟了前段时间的一次手工杀毒。)

打“Windows 任务管理器”,发现有个可疑进程“86a01.exe”,在Administrator管理员下无法结束进程,当然更无法删除在系统目录下的病毒原文件“86a01.exe”。以System权限登录系统,进程被顺利结束,然后删除病毒原文件,清除注册表中的相关选项,病毒被彻底清理出系统。

总结System权限是比Administrator权限还高的系统最高权限,利用它可以完成很多常规情。

3.如何获取Win10系统权限

1、在下部的状态条上右键选择属性,打开“任务栏和开始菜单属性”;2、切换到“导航”标签页,可发现菜单里有个缺省的选择选项“当我登录后不显示开始菜单”,且属于显示灰色,不可更改,其实这是安全策略上的问题。

点击win10开始菜单打不开没反应解决方法,3、按“Win+R”打开“运行”窗口,输入“gpedit.msc”命令后按回车,进入组安全策略管理器;4、依次选择“安全设置”——“本地策略”——“安全设置”,然后将右边的用户账户控制:并将用于内置管理员账户的管理员批准模式设为启用,接着重启系统;点击win10开始菜单打不开没反应解决方法,5、重新登录系统,开始菜单就可正常使用了。通过win10本地组策略编辑器对“用户账户控制:并将用于内置管理员账户的管理员批准模式”进行启用,那么遇到的开始菜单没反应的问题也很容易得到解决。

4.win10怎么获取系统管理员权限

1、在右下方任务栏的“搜索web和windows”输入框中输入“gpedit.msc”,电脑会自行搜索,搜索完毕之后鼠标点击打开。

2、打开本地组策略管理器。 3、依次点击打开“计算机配置”选项,然后再找到“Windows设置”这个选项,再从“Windows设置”找到并打开“安全设置”选项,接着打开“本地策略”最后找到打开“安全选项”即可。

4、找到“账户:管理员状态”,可以看见状态为“已禁用”,我们需要的是将它开启。 5、鼠标右键单击“账户:管理员状态”,在弹出的快捷菜单中选择“属性”。

6、在“账户:管理员状态”属性中,将以启用选中即可。 7、如果想修改管理员账户的名字,找到“账户,重命名系统管理员账户”,右键单击,选择属性。

8、系统默认系统管理员的名字为administrator,你可以根据自己的喜好修改,如果不想修改名字,这一步操作可以忽略。 。

win10如何获取system权限

1.win10怎么取得system权限

默认情况下,我们无法直接在登录对话框上以SYSTEM帐户的身份登录到Windows桌面环境。

实际上SYSTEM帐户早就已经“盘踞”在系统中了。想想也是,连负责用户验证的Winlogon、Lsass等进程都是以SYSTEM身份运行的,谁还能有资格检验SYSTEM呢?既然SYSTEM帐户早就已经出现在系统中,所以只需以SYSTEM帐户的身份启动Windows的Shell程序Explorer,就相当于用SYSTEM身份登录Windows了。

以SYSTEM帐户的身份启动Explorer 打开命令提示符,输入命令“taskkill /f /im explorer.exe” 并回车,这个命令是结束当前账户explorer即图形用户界面的Shell。然后在命令提示符下继续输入“at time /interactive %systemroot%explorer.exe”并回车。

其中“time”为当前系统时间稍后的一个时间,比如间隔一秒,当前系统时间可以在命令提示符下输入“time”命令获得。一秒钟后会重新加载用户配置,以SYSTEM身份启动Windows的shell进程Explorer.exe。

验证exeplorer.exe是否以system权限运行 如何知道exeplorer.exe是以system权限运行呢?通过“开始”菜单可以看到最上面显示的是system账户。另外,打开注册表编辑器,只要证明HKCU就是HKUS-1-5-18的链接就可以了(S-1-5-18就是SYSTEM帐户的SID)。

证明方法很简单:在HKCU下随便新建一个Test子项,然后刷新,再看看HKUS-1-5-18下是否同步出现了Test子项,如果是,就说明系统当前加载的就是SYSTEM帐户的用户配置单元。当然最简单的是在命令提示符号下输入命令“whoami”进行验证,如图所示显示为“NT AUTHORITYSYSTEM”这就证明当前exeplorer.exe是System权限。

System权限的实际用处 System权限的Explorer.exe在实际中有什么用呢?下面笔者随意列举几个使用实例。(1).注册表访问 我们知道在非SYSTEM权限下,用户是没有权限访问某些注册表项的,比如“HKEY_LOCAL_MACHINESAM”、“HKEY_LOCAL_MACHINESECURITY”等。

这些项记录的是系统的核心数据,某些病毒或者木马会光顾这里。比如在SAM项目下建立具有管理员权限的隐藏账户,这样的帐户在命令及“本地用户和组”管理器(lusrmgr.msc)中是无法看到的,造成了很大的安全隐患。

在“SYSTEM”权限下,注册表的访问就没有任何障碍,我们打开注册表定位到“HKEY_LOCAL_”项下所有的隐藏帐户就都暴露了。(2)访问系统还原文件 系统还原是windows系统的一种自我保护措施,它在每个磁盘根目录下建立“System Colume Information”文件夹,保存一些系统信息以备系统恢复是使用。

该文件具有系统、隐藏属性管理员用户是没有操作权限的。正因为如此,它成了病毒、木马的栖身之地,我们就可以在System权限下进入该文件夹删除病毒。

当然,你也可以关闭“系统还原”预防此类病毒,但这样未免显得被动,有些因噎废食。(3)更换系统文件 Windows系统为系统文件做了保护机制,一般情况下你是不可能更换系统文件的,因为系统中都有系统文件的备份,它存在于c:(假设你的系统装在C盘)。

当你更换了系统文件后,系统自动就会从这个目录中恢复相应的系统文件。当目录中没有相应的系统文件的时候会弹出提示让你插入安装盘。

在实际应用中如果有时你需要Diy自己的系统修改一些系统文件,或者用高版本的系统文件更换低版本的系统文件,让系统功能提升。比如Window XP系统只支持一个用户远程登录,如果你要让它支持多用户的远程登录。

要用Windows 2003的远程登录文件替换Window XP的相应文件。这在非SYSTEM权限下很难实现,但是在SYSTEM权限下就可以很容易实现。

从Windows 2003的系统中提取termsrv.dll文件,用该文件替换Windows XP的C:WINDOWSsystem32下的同名文件。(对于Windows XP SP2还必须替换C:WINDOWS$$和C:目录下的同名文件)。

再进行相应的系统设置即可让Windows XP支持多用户远程登录。(4)手工杀毒 用户在使用电脑的过程中一般都是用Administrator或者其它的管理员用户登录的,中毒或者中马后,病毒、木马大都是以管理员权限运行的。

我们在系统中毒后一般都是用杀毒软件来杀毒,如果杀软瘫痪了,或者杀毒软件只能查出来,但无法清除,这时候就只能赤膊上阵,手工杀毒了。在Adinistrator权限下,如果手工查杀对于有些病毒无能为力,一般要启动到安全模式下,有时就算到了安全模式下也无法清除干净。

如果以SYSTEM权限登录,查杀病毒就容易得多。以一次手工杀毒为例,(为了截图在虚拟机上模拟了前段时间的一次手工杀毒。)

打“Windows 任务管理器”,发现有个可疑进程“86a01.exe”,在Administrator管理员下无法结束进程,当然更无法删除在系统目录下的病毒原文件“86a01.exe”。以System权限登录系统,进程被顺利结束,然后删除病毒原文件,清除注册表中的相关选项,病毒被彻底清理出系统。

总结 System权限是比。

2.windows 10 企业版怎么获取system的修改权限

默认情况下,我们无法直接在登录对话框上以SYSTEM帐户的身份登录到Windows桌面环境。

实际上SYSTEM帐户早就已经“盘踞”在系统中了。想想也是,连负责用户验证的Winlogon、Lsass等进程都是以SYSTEM身份运行的,谁还能有资格检验SYSTEM呢?既然SYSTEM帐户早就已经出现在系统中,所以只需以SYSTEM帐户的身份启动Windows的Shell程序Explorer,就相当于用SYSTEM身份登录Windows了。

以SYSTEM帐户的身份启动Explorer打开命令提示符,输入命令“taskkill /f /im explorer.exe” 并回车,这个命令是结束当前账户explorer即图形用户界面的Shell。然后在命令提示符下继续输入“at time /interactive %systemroot%explorer.exe”并回车。

其中“time”为当前系统时间稍后的一个时间,比如间隔一秒,当前系统时间可以在命令提示符下输入“time”命令获得。一秒钟后会重新加载用户配置,以SYSTEM身份启动Windows的shell进程Explorer.exe。

验证exeplorer.exe是否以system权限运行如何知道exeplorer.exe是以system权限运行呢?通过“开始”菜单可以看到最上面显示的是system账户。另外,打开注册表编辑器,只要证明HKCU就是HKUS-1-5-18的链接就可以了(S-1-5-18就是SYSTEM帐户的SID)。

证明方法很简单:在HKCU下随便新建一个Test子项,然后刷新,再看看HKUS-1-5-18下是否同步出现了Test子项,如果是,就说明系统当前加载的就是SYSTEM帐户的用户配置单元。当然最简单的是在命令提示符号下输入命令“whoami”进行验证,如图所示显示为“NT AUTHORITYSYSTEM”这就证明当前exeplorer.exe是System权限。

System权限的实际用处System权限的Explorer.exe在实际中有什么用呢?下面笔者随意列举几个使用实例。(1).注册表访问我们知道在非SYSTEM权限下,用户是没有权限访问某些注册表项的,比如“HKEY_LOCAL_MACHINESAM”、“HKEY_LOCAL_MACHINESECURITY”等。

这些项记录的是系统的核心数据,某些病毒或者木马会光顾这里。比如在SAM项目下建立具有管理员权限的隐藏账户,这样的帐户在命令及“本地用户和组”管理器(lusrmgr.msc)中是无法看到的,造成了很大的安全隐患。

在“SYSTEM”权限下,注册表的访问就没有任何障碍,我们打开注册表定位到“HKEY_LOCAL_”项下所有的隐藏帐户就都暴露了。(2)访问系统还原文件系统还原是windows系统的一种自我保护措施,它在每个磁盘根目录下建立“System Colume Information”文件夹,保存一些系统信息以备系统恢复是使用。

该文件具有系统、隐藏属性管理员用户是没有操作权限的。正因为如此,它成了病毒、木马的栖身之地,我们就可以在System权限下进入该文件夹删除病毒。

当然,你也可以关闭“系统还原”预防此类病毒,但这样未免显得被动,有些因噎废食。(3)更换系统文件Windows系统为系统文件做了保护机制,一般情况下你是不可能更换系统文件的,因为系统中都有系统文件的备份,它存在于c:(假设你的系统装在C盘)。

当你更换了系统文件后,系统自动就会从这个目录中恢复相应的系统文件。当目录中没有相应的系统文件的时候会弹出提示让你插入安装盘。

在实际应用中如果有时你需要Diy自己的系统修改一些系统文件,或者用高版本的系统文件更换低版本的系统文件,让系统功能提升。比如Window XP系统只支持一个用户远程登录,如果你要让它支持多用户的远程登录。

要用Windows 2003的远程登录文件替换Window XP的相应文件。这在非SYSTEM权限下很难实现,但是在SYSTEM权限下就可以很容易实现。

从Windows 2003的系统中提取termsrv.dll文件,用该文件替换Windows XP的C:WINDOWSsystem32下的同名文件。(对于Windows XP SP2还必须替换C:WINDOWS$$和C:目录下的同名文件)。

再进行相应的系统设置即可让Windows XP支持多用户远程登录。(4)手工杀毒用户在使用电脑的过程中一般都是用Administrator或者其它的管理员用户登录的,中毒或者中马后,病毒、木马大都是以管理员权限运行的。

我们在系统中毒后一般都是用杀毒软件来杀毒,如果杀软瘫痪了,或者杀毒软件只能查出来,但无法清除,这时候就只能赤膊上阵,手工杀毒了。在Adinistrator权限下,如果手工查杀对于有些病毒无能为力,一般要启动到安全模式下,有时就算到了安全模式下也无法清除干净。

如果以SYSTEM权限登录,查杀病毒就容易得多。以一次手工杀毒为例,(为了截图在虚拟机上模拟了前段时间的一次手工杀毒。)

打“Windows 任务管理器”,发现有个可疑进程“86a01.exe”,在Administrator管理员下无法结束进程,当然更无法删除在系统目录下的病毒原文件“86a01.exe”。以System权限登录系统,进程被顺利结束,然后删除病毒原文件,清除注册表中的相关选项,病毒被彻底清理出系统。

总结System权限是比Administrator权限还高的系统最高权限,利用它可以完成很多常规情。

3.win10怎么修改system权限

解决方案另外,重装系统后windows.old文件夹的删除方式应该是磁盘清理,而不是用其他的方式。

首先打开文件夹属性,然后选择安全,然后选择编辑,给自己的账号对文件夹的完全控制权,这样就能删除文件夹中的内容了,但是文件夹中的子文件夹是不能删除的,所以还需要选择高级,然后更改所有者,在跳出来的弹窗中选择高级,然后选择立即查找,找到自己的账号,然后选中,让所有者是自己的账号。然后选择左下角的启用继承,并勾选下面的使用可从此对象继承的权限项目替换所有子对象的权限项目。

这样只要给最上层的文件夹设置完全控制,就可以删除整个文件夹中的内容了。

4.win10怎么获得系统管理员权限

在右下方任务栏的“搜索web和windows”输入框中输入“gpedit.msc”,电脑会自行搜索,搜索完毕之后鼠标点击打开。

打开本地组策略管理器。依次点击打开“计算机配置”选项,然后再找到“Windows设置”这个选项,再从“Windows设置”找到并打开“安全设置”选项,接着打开“本地策略”最后找到打开“安全选项”即可。

找到“账户:管理员状态”,可以看见状态为“已禁用”,我们需要的是将它开启鼠标右键单击“账户:管理员状态”,在弹出的快捷菜单中选择“属性”。6在“账户:管理员状态”属性中,将以启用选中即可。

win10怎么获得system的权限

1.win10怎么取得system权限

默认情况下,我们无法直接在登录对话框上以SYSTEM帐户的身份登录到Windows桌面环境。

实际上SYSTEM帐户早就已经“盘踞”在系统中了。想想也是,连负责用户验证的Winlogon、Lsass等进程都是以SYSTEM身份运行的,谁还能有资格检验SYSTEM呢?既然SYSTEM帐户早就已经出现在系统中,所以只需以SYSTEM帐户的身份启动Windows的Shell程序Explorer,就相当于用SYSTEM身份登录Windows了。

以SYSTEM帐户的身份启动Explorer 打开命令提示符,输入命令“taskkill /f /im explorer.exe” 并回车,这个命令是结束当前账户explorer即图形用户界面的Shell。然后在命令提示符下继续输入“at time /interactive %systemroot%explorer.exe”并回车。

其中“time”为当前系统时间稍后的一个时间,比如间隔一秒,当前系统时间可以在命令提示符下输入“time”命令获得。一秒钟后会重新加载用户配置,以SYSTEM身份启动Windows的shell进程Explorer.exe。

验证exeplorer.exe是否以system权限运行 如何知道exeplorer.exe是以system权限运行呢?通过“开始”菜单可以看到最上面显示的是system账户。另外,打开注册表编辑器,只要证明HKCU就是HKUS-1-5-18的链接就可以了(S-1-5-18就是SYSTEM帐户的SID)。

证明方法很简单:在HKCU下随便新建一个Test子项,然后刷新,再看看HKUS-1-5-18下是否同步出现了Test子项,如果是,就说明系统当前加载的就是SYSTEM帐户的用户配置单元。当然最简单的是在命令提示符号下输入命令“whoami”进行验证,如图所示显示为“NT AUTHORITYSYSTEM”这就证明当前exeplorer.exe是System权限。

System权限的实际用处 System权限的Explorer.exe在实际中有什么用呢?下面笔者随意列举几个使用实例。(1).注册表访问 我们知道在非SYSTEM权限下,用户是没有权限访问某些注册表项的,比如“HKEY_LOCAL_MACHINESAM”、“HKEY_LOCAL_MACHINESECURITY”等。

这些项记录的是系统的核心数据,某些病毒或者木马会光顾这里。比如在SAM项目下建立具有管理员权限的隐藏账户,这样的帐户在命令及“本地用户和组”管理器(lusrmgr.msc)中是无法看到的,造成了很大的安全隐患。

在“SYSTEM”权限下,注册表的访问就没有任何障碍,我们打开注册表定位到“HKEY_LOCAL_”项下所有的隐藏帐户就都暴露了。(2)访问系统还原文件 系统还原是windows系统的一种自我保护措施,它在每个磁盘根目录下建立“System Colume Information”文件夹,保存一些系统信息以备系统恢复是使用。

该文件具有系统、隐藏属性管理员用户是没有操作权限的。正因为如此,它成了病毒、木马的栖身之地,我们就可以在System权限下进入该文件夹删除病毒。

当然,你也可以关闭“系统还原”预防此类病毒,但这样未免显得被动,有些因噎废食。(3)更换系统文件 Windows系统为系统文件做了保护机制,一般情况下你是不可能更换系统文件的,因为系统中都有系统文件的备份,它存在于c:(假设你的系统装在C盘)。

当你更换了系统文件后,系统自动就会从这个目录中恢复相应的系统文件。当目录中没有相应的系统文件的时候会弹出提示让你插入安装盘。

在实际应用中如果有时你需要Diy自己的系统修改一些系统文件,或者用高版本的系统文件更换低版本的系统文件,让系统功能提升。比如Window XP系统只支持一个用户远程登录,如果你要让它支持多用户的远程登录。

要用Windows 2003的远程登录文件替换Window XP的相应文件。这在非SYSTEM权限下很难实现,但是在SYSTEM权限下就可以很容易实现。

从Windows 2003的系统中提取termsrv.dll文件,用该文件替换Windows XP的C:WINDOWSsystem32下的同名文件。(对于Windows XP SP2还必须替换C:WINDOWS$$和C:目录下的同名文件)。

再进行相应的系统设置即可让Windows XP支持多用户远程登录。(4)手工杀毒 用户在使用电脑的过程中一般都是用Administrator或者其它的管理员用户登录的,中毒或者中马后,病毒、木马大都是以管理员权限运行的。

我们在系统中毒后一般都是用杀毒软件来杀毒,如果杀软瘫痪了,或者杀毒软件只能查出来,但无法清除,这时候就只能赤膊上阵,手工杀毒了。在Adinistrator权限下,如果手工查杀对于有些病毒无能为力,一般要启动到安全模式下,有时就算到了安全模式下也无法清除干净。

如果以SYSTEM权限登录,查杀病毒就容易得多。以一次手工杀毒为例,(为了截图在虚拟机上模拟了前段时间的一次手工杀毒。)

打“Windows 任务管理器”,发现有个可疑进程“86a01.exe”,在Administrator管理员下无法结束进程,当然更无法删除在系统目录下的病毒原文件“86a01.exe”。以System权限登录系统,进程被顺利结束,然后删除病毒原文件,清除注册表中的相关选项,病毒被彻底清理出系统。

总结 System权限是比。

2.windows 10 企业版怎么获取system的修改权限

默认情况下,我们无法直接在登录对话框上以SYSTEM帐户的身份登录到Windows桌面环境。

实际上SYSTEM帐户早就已经“盘踞”在系统中了。想想也是,连负责用户验证的Winlogon、Lsass等进程都是以SYSTEM身份运行的,谁还能有资格检验SYSTEM呢?既然SYSTEM帐户早就已经出现在系统中,所以只需以SYSTEM帐户的身份启动Windows的Shell程序Explorer,就相当于用SYSTEM身份登录Windows了。

以SYSTEM帐户的身份启动Explorer打开命令提示符,输入命令“taskkill /f /im explorer.exe” 并回车,这个命令是结束当前账户explorer即图形用户界面的Shell。然后在命令提示符下继续输入“at time /interactive %systemroot%explorer.exe”并回车。

其中“time”为当前系统时间稍后的一个时间,比如间隔一秒,当前系统时间可以在命令提示符下输入“time”命令获得。一秒钟后会重新加载用户配置,以SYSTEM身份启动Windows的shell进程Explorer.exe。

验证exeplorer.exe是否以system权限运行如何知道exeplorer.exe是以system权限运行呢?通过“开始”菜单可以看到最上面显示的是system账户。另外,打开注册表编辑器,只要证明HKCU就是HKUS-1-5-18的链接就可以了(S-1-5-18就是SYSTEM帐户的SID)。

证明方法很简单:在HKCU下随便新建一个Test子项,然后刷新,再看看HKUS-1-5-18下是否同步出现了Test子项,如果是,就说明系统当前加载的就是SYSTEM帐户的用户配置单元。当然最简单的是在命令提示符号下输入命令“whoami”进行验证,如图所示显示为“NT AUTHORITYSYSTEM”这就证明当前exeplorer.exe是System权限。

System权限的实际用处System权限的Explorer.exe在实际中有什么用呢?下面笔者随意列举几个使用实例。(1).注册表访问我们知道在非SYSTEM权限下,用户是没有权限访问某些注册表项的,比如“HKEY_LOCAL_MACHINESAM”、“HKEY_LOCAL_MACHINESECURITY”等。

这些项记录的是系统的核心数据,某些病毒或者木马会光顾这里。比如在SAM项目下建立具有管理员权限的隐藏账户,这样的帐户在命令及“本地用户和组”管理器(lusrmgr.msc)中是无法看到的,造成了很大的安全隐患。

在“SYSTEM”权限下,注册表的访问就没有任何障碍,我们打开注册表定位到“HKEY_LOCAL_”项下所有的隐藏帐户就都暴露了。(2)访问系统还原文件系统还原是windows系统的一种自我保护措施,它在每个磁盘根目录下建立“System Colume Information”文件夹,保存一些系统信息以备系统恢复是使用。

该文件具有系统、隐藏属性管理员用户是没有操作权限的。正因为如此,它成了病毒、木马的栖身之地,我们就可以在System权限下进入该文件夹删除病毒。

当然,你也可以关闭“系统还原”预防此类病毒,但这样未免显得被动,有些因噎废食。(3)更换系统文件Windows系统为系统文件做了保护机制,一般情况下你是不可能更换系统文件的,因为系统中都有系统文件的备份,它存在于c:(假设你的系统装在C盘)。

当你更换了系统文件后,系统自动就会从这个目录中恢复相应的系统文件。当目录中没有相应的系统文件的时候会弹出提示让你插入安装盘。

在实际应用中如果有时你需要Diy自己的系统修改一些系统文件,或者用高版本的系统文件更换低版本的系统文件,让系统功能提升。比如Window XP系统只支持一个用户远程登录,如果你要让它支持多用户的远程登录。

要用Windows 2003的远程登录文件替换Window XP的相应文件。这在非SYSTEM权限下很难实现,但是在SYSTEM权限下就可以很容易实现。

从Windows 2003的系统中提取termsrv.dll文件,用该文件替换Windows XP的C:WINDOWSsystem32下的同名文件。(对于Windows XP SP2还必须替换C:WINDOWS$$和C:目录下的同名文件)。

再进行相应的系统设置即可让Windows XP支持多用户远程登录。(4)手工杀毒用户在使用电脑的过程中一般都是用Administrator或者其它的管理员用户登录的,中毒或者中马后,病毒、木马大都是以管理员权限运行的。

我们在系统中毒后一般都是用杀毒软件来杀毒,如果杀软瘫痪了,或者杀毒软件只能查出来,但无法清除,这时候就只能赤膊上阵,手工杀毒了。在Adinistrator权限下,如果手工查杀对于有些病毒无能为力,一般要启动到安全模式下,有时就算到了安全模式下也无法清除干净。

如果以SYSTEM权限登录,查杀病毒就容易得多。以一次手工杀毒为例,(为了截图在虚拟机上模拟了前段时间的一次手工杀毒。)

打“Windows 任务管理器”,发现有个可疑进程“86a01.exe”,在Administrator管理员下无法结束进程,当然更无法删除在系统目录下的病毒原文件“86a01.exe”。以System权限登录系统,进程被顺利结束,然后删除病毒原文件,清除注册表中的相关选项,病毒被彻底清理出系统。

总结System权限是比Administrator权限还高的系统最高权限,利用它可以完成很多常规情。

3.win10怎么修改system权限

解决方案另外,重装系统后windows.old文件夹的删除方式应该是磁盘清理,而不是用其他的方式。

首先打开文件夹属性,然后选择安全,然后选择编辑,给自己的账号对文件夹的完全控制权,这样就能删除文件夹中的内容了,但是文件夹中的子文件夹是不能删除的,所以还需要选择高级,然后更改所有者,在跳出来的弹窗中选择高级,然后选择立即查找,找到自己的账号,然后选中,让所有者是自己的账号。然后选择左下角的启用继承,并勾选下面的使用可从此对象继承的权限项目替换所有子对象的权限项目。

这样只要给最上层的文件夹设置完全控制,就可以删除整个文件夹中的内容了。

4.win10怎样获得系统管理员权限

3,接着打开“本地策略”最后找到打开“安全选项”即可。

4、找到“账户:管理员状态”:管理员状态”属性中,搜索完毕之后鼠标点击打开。2、打开本地组策略管理器:1:管理员状态”,在弹出的快捷菜单中选择“属性”。

6、在“账户、鼠标右键单击“账户,可以看见状态为“已禁用”,我们需要的是将它开启。5、在右下方任务栏的“搜索web和windows”输入框中输入“gpedit.msc”,然后再找到“Windows设置”这个选项,再从“Windows设置”找到并打开“安全设置”选项、依次点击打开“计算机配置”选项,电脑会自行搜索具体方法如下。

5.win10怎么获取来自系统的权限

获取步骤: 1、在Cortana搜索栏输入CMD,并“以管理员身份运行” 2、在命令提示符中输入如下命令后回车:“net user administrator /active:yes” 3、此时管理员账户已开启,在开始菜单点击用户头像就可以看到切换选项 4、点击Administrator后,会切换到登录画面,此时点击登录即可 5、初次进入该账户,同样需要等待应用设置 进入桌面后,你可以在最高权限下工作,UAC不会开启,但此时Windows应用无法运行。

完成必要的工作后,请及时注销该账户登录,并且在回到普通账户后再次关闭Administrator账户。具体方法如下: 1、再次以管理员身份运行命令提示符 2、输入以下命令后回车:“net user administrator /active:no” 此时管理员账户被关闭。

若要再次开启,反复执行上述过程即可。 需要注意的是,如果没有需要,管理员账户不要一直处于开启状态,避免不必要的损失。

win10怎么删除system权限

1.Win10无法删除文件提示“你需要来自system的权限”的该怎么办?

第一,右击此文件夹,进入属性功能,在安全选项中选中“高级”,这时候可以看到所有者是system;

第二,在更改选项中,进入“高级”的“立即查找”,随后在界面下方选中本地账户,点击确认即可;

第三,找到以下界面的两个选项框,并全部勾选即可;

随后点击确认此文件夹已经可以被删除了。

在Win10系统中遇到无法删除文件,并被提示“需要来自system的权限”的问题时,可以按照以上方法将问题解决哦。

2.win10系统怎么取消访问权限

win10快速访问关闭方法Windows10系统的“快速访问”功能很容易泄露电脑中的隐私,修改Windows10系统的注册表值取消“快速访问”泄露隐私的方法:注册表路径:HKEY_CLASSES_ROOTCLSID{679f85cb-0220-4080-b29b-5540cc05aab6}ShellFolder1、快捷键win+R打开运行,输入:regedit。

exe,点击确定或者按键盘上的回车(Enter)键;2、在打开的注册表编辑器窗口,展开:HKEY_CLASSES_ROOT;找到并展开:CLSID;在CLSID的展开项中找到:{679f85cb-0220-4080-b29b-5540cc05aab6}并在{679f85cb-0220-4080-b29b-5540cc05aab6}的展开项中左键单击:ShellFolder;3、下面就可以修改{679f85cb-0220-4080-b29b-5540cc05aab6}ShellFolder的注册表键值,但在修改之前,备份一下注册表是必须的。 备份注册表的方法是:1、点击注册表编辑器窗口左上角的“文件”,在下拉菜单中点击:导出;2、在打开的导出注册表文件窗口,检查注册表路径是否正确(最下面的所选分支),再点击:桌面,在文件名(N)栏输入:快速访问,点击:保存;3、此时系统桌面上会显示一个快速访问的注册表图标,如果修改注册表值给系统带来了不稳定,可以用备份的“快速访问”恢复注册表。

4、备份了{679f85cb-0220-4080-b29b-5540cc05aab6}ShellFolder的注册表键值,现在再来修改ShellFolder的权限值(不修改ShellFolder的权限值,则无法修改Attributes的键值),右键点击ShellFolder,在右键菜单中点击:权限;5、在打开的ShellFolder的权限对话框中点击:高级;6、在紧接着打开的ShellFolder的高级安全设置窗口中的所有者后点击:更改;7。 在选择用户或组的对话框中点击:高级(A);8。

点击高级以后,选择用户或组的对话框有所变化,在这个对话框中点击:立即查找(N);在搜索结果(U)的列表中找到本机用户名并左键点击,再点击:确定;9。本机用户名已经显示的输入要选择的对象名称栏内,点击:确定;10。

现在可以修改Attributes的键值了,左键双击:Attributes,在弹出的编辑DWORD(32位)值对话框中,把Attributes的数值数据从a0100000修改为a0600000,再点击:确定,退出注册表编辑器。重启资源管理器或注销一次或重启电脑,则可以使修改生效。

以上就是修改Windows10系统的注册表键值取消快速访问泄露隐私的方法。注意:1、在没有获取ShellFolder的本机用户名权限前,无法修改Attributes的键值;2、在修改Attributes的键值前一定要备份注册表值。

3.win10怎么修改system权限

解决方案另外,重装系统后windows.old文件夹的删除方式应该是磁盘清理,而不是用其他的方式。

首先打开文件夹属性,然后选择安全,然后选择编辑,给自己的账号对文件夹的完全控制权,这样就能删除文件夹中的内容了,但是文件夹中的子文件夹是不能删除的,所以还需要选择高级,然后更改所有者,在跳出来的弹窗中选择高级,然后选择立即查找,找到自己的账号,然后选中,让所有者是自己的账号。然后选择左下角的启用继承,并勾选下面的使用可从此对象继承的权限项目替换所有子对象的权限项目。

这样只要给最上层的文件夹设置完全控制,就可以删除整个文件夹中的内容了。

4.win10怎么关闭system

原因:安装过win10或者win8操作系统之后,system进程经常内存占用过高,导致电脑经常弹出窗口提示要关闭应用程序,而且这个进程占用内存是没有上限的,你物理内存越高,这个进程占用也就越高,有时候甚至会达到4g以上。

方法:右键点击开始菜单,打开计算机管理页面。在计算机管理页面中打开计算机“服务”界面。

在计算机“服务”界面列表中找到superfetch服务。双击superfetch服务,把服务的启动类型由“自动”改为“手动”,然后保存退出。

重新启动电脑,你的system进程就恢复正常了。

5.win10怎样获得管理权限删除系统文件

win10删除文件解决:1、判断否系统相关目录特殊权限控制引起【我电脑】右键点击需要删除目录弹菜单选择行属性<属性>菜单选择tab页<安全>;2、用户没目录完全控制权限或者没修改、写入类write权限读执行权限删除目录该用户权限加删除目录;3、选择高级高级菜单能看前目录所者administrtor由于admin权限特殊性所删除目录要删除两办切换admin用户二更改目录所者;4、继续步查找位置保持变选择右立即查找,系统找台win10所用户用户组(含系统创建账号)列表找自使用账号点击确定;5、系统提示否进行权限替换要删除目录存目录需要勾选使用继承权限选项点击确定视目录内文件数量更替权限程持续几钟6、等待几钟系统提示权限更替完界面看目录所者否变刚才所选账号没问题作整目录删除所管理员账号删除文件目录都使用该删除。

6.win10怎样获得管理权限删除系统文件

工具:

win10

方法如下:

1、在右下方任务栏的“搜索web和windows”输入框中输入“gpedit.msc”,电脑会自行搜索,搜索完毕之后鼠标点击打开。

2、打开本地组策略管理器。

3、依次点击打开“计算机配置”选项,然后再找到“Windows设置”这个选项,再从“Windows设置”找到并打开“安全设置”选项,接着打开“本地策略”最后找到打开“安全选项”即可。

4、找到“账户:管理员状态”,可以看见状态为“已禁用”,需要的是将它开启

5、鼠标右键单击“账户:管理员状态”,在弹出的快捷菜单中选择“属性”。

6、在“账户:管理员状态”属性中,将已启用选中即可。

7.升级Win10后删除Windows.old提示需要SYSTEM权限怎么办

Windows.old不能手动删除,使用磁盘清理删除

2、磁盘清理里面有一个清理系统文件,扫描删除以前安装的Windows版本

8.win10系统文件夹怎么获取删除权限

win10系统文件夹怎么获取删除权限具体解决方法;1、右键点击文件夹或文件,然后选择属性。

2、然后点到“高全”,再点击“高级”按钮 。3、点击“所有者”后面的“更改”链接。

4、接着在选择用户和组界面,点击”高级“按钮。5、然后,点击”立即查找“按钮,并在列出的用户和组中选择自己登录的帐户,点击确定按钮。

6、确定后回到“安全设置”界面,勾选“替换子容器和对象所有者”,然后点击确定,然后回到文件夹属性再确定。7、回到文件或文件夹属性-安全界面,然后点击编辑 按钮。

8、设置你刚添加的帐户为“完全控制”,然后确定即可。9、最后再确定退出文件属性,就可以对文件进行操作了。

如何获取win10的system权限设置

1.win10怎么取得system权限

默认情况下,我们无法直接在登录对话框上以SYSTEM帐户的身份登录到Windows桌面环境。

实际上SYSTEM帐户早就已经“盘踞”在系统中了。想想也是,连负责用户验证的Winlogon、Lsass等进程都是以SYSTEM身份运行的,谁还能有资格检验SYSTEM呢?既然SYSTEM帐户早就已经出现在系统中,所以只需以SYSTEM帐户的身份启动Windows的Shell程序Explorer,就相当于用SYSTEM身份登录Windows了。

以SYSTEM帐户的身份启动Explorer 打开命令提示符,输入命令“taskkill /f /im explorer.exe” 并回车,这个命令是结束当前账户explorer即图形用户界面的Shell。然后在命令提示符下继续输入“at time /interactive %systemroot%explorer.exe”并回车。

其中“time”为当前系统时间稍后的一个时间,比如间隔一秒,当前系统时间可以在命令提示符下输入“time”命令获得。一秒钟后会重新加载用户配置,以SYSTEM身份启动Windows的shell进程Explorer.exe。

验证exeplorer.exe是否以system权限运行 如何知道exeplorer.exe是以system权限运行呢?通过“开始”菜单可以看到最上面显示的是system账户。另外,打开注册表编辑器,只要证明HKCU就是HKUS-1-5-18的链接就可以了(S-1-5-18就是SYSTEM帐户的SID)。

证明方法很简单:在HKCU下随便新建一个Test子项,然后刷新,再看看HKUS-1-5-18下是否同步出现了Test子项,如果是,就说明系统当前加载的就是SYSTEM帐户的用户配置单元。当然最简单的是在命令提示符号下输入命令“whoami”进行验证,如图所示显示为“NT AUTHORITYSYSTEM”这就证明当前exeplorer.exe是System权限。

System权限的实际用处 System权限的Explorer.exe在实际中有什么用呢?下面笔者随意列举几个使用实例。(1).注册表访问 我们知道在非SYSTEM权限下,用户是没有权限访问某些注册表项的,比如“HKEY_LOCAL_MACHINESAM”、“HKEY_LOCAL_MACHINESECURITY”等。

这些项记录的是系统的核心数据,某些病毒或者木马会光顾这里。比如在SAM项目下建立具有管理员权限的隐藏账户,这样的帐户在命令及“本地用户和组”管理器(lusrmgr.msc)中是无法看到的,造成了很大的安全隐患。

在“SYSTEM”权限下,注册表的访问就没有任何障碍,我们打开注册表定位到“HKEY_LOCAL_”项下所有的隐藏帐户就都暴露了。(2)访问系统还原文件 系统还原是windows系统的一种自我保护措施,它在每个磁盘根目录下建立“System Colume Information”文件夹,保存一些系统信息以备系统恢复是使用。

该文件具有系统、隐藏属性管理员用户是没有操作权限的。正因为如此,它成了病毒、木马的栖身之地,我们就可以在System权限下进入该文件夹删除病毒。

当然,你也可以关闭“系统还原”预防此类病毒,但这样未免显得被动,有些因噎废食。(3)更换系统文件 Windows系统为系统文件做了保护机制,一般情况下你是不可能更换系统文件的,因为系统中都有系统文件的备份,它存在于c:(假设你的系统装在C盘)。

当你更换了系统文件后,系统自动就会从这个目录中恢复相应的系统文件。当目录中没有相应的系统文件的时候会弹出提示让你插入安装盘。

在实际应用中如果有时你需要Diy自己的系统修改一些系统文件,或者用高版本的系统文件更换低版本的系统文件,让系统功能提升。比如Window XP系统只支持一个用户远程登录,如果你要让它支持多用户的远程登录。

要用Windows 2003的远程登录文件替换Window XP的相应文件。这在非SYSTEM权限下很难实现,但是在SYSTEM权限下就可以很容易实现。

从Windows 2003的系统中提取termsrv.dll文件,用该文件替换Windows XP的C:WINDOWSsystem32下的同名文件。(对于Windows XP SP2还必须替换C:WINDOWS$$和C:目录下的同名文件)。

再进行相应的系统设置即可让Windows XP支持多用户远程登录。(4)手工杀毒 用户在使用电脑的过程中一般都是用Administrator或者其它的管理员用户登录的,中毒或者中马后,病毒、木马大都是以管理员权限运行的。

我们在系统中毒后一般都是用杀毒软件来杀毒,如果杀软瘫痪了,或者杀毒软件只能查出来,但无法清除,这时候就只能赤膊上阵,手工杀毒了。在Adinistrator权限下,如果手工查杀对于有些病毒无能为力,一般要启动到安全模式下,有时就算到了安全模式下也无法清除干净。

如果以SYSTEM权限登录,查杀病毒就容易得多。以一次手工杀毒为例,(为了截图在虚拟机上模拟了前段时间的一次手工杀毒。)

打“Windows 任务管理器”,发现有个可疑进程“86a01.exe”,在Administrator管理员下无法结束进程,当然更无法删除在系统目录下的病毒原文件“86a01.exe”。以System权限登录系统,进程被顺利结束,然后删除病毒原文件,清除注册表中的相关选项,病毒被彻底清理出系统。

总结 System权限是比。

2.windows 10 企业版怎么获取system的修改权限

默认情况下,我们无法直接在登录对话框上以SYSTEM帐户的身份登录到Windows桌面环境。

实际上SYSTEM帐户早就已经“盘踞”在系统中了。想想也是,连负责用户验证的Winlogon、Lsass等进程都是以SYSTEM身份运行的,谁还能有资格检验SYSTEM呢?既然SYSTEM帐户早就已经出现在系统中,所以只需以SYSTEM帐户的身份启动Windows的Shell程序Explorer,就相当于用SYSTEM身份登录Windows了。

以SYSTEM帐户的身份启动Explorer打开命令提示符,输入命令“taskkill /f /im explorer.exe” 并回车,这个命令是结束当前账户explorer即图形用户界面的Shell。然后在命令提示符下继续输入“at time /interactive %systemroot%explorer.exe”并回车。

其中“time”为当前系统时间稍后的一个时间,比如间隔一秒,当前系统时间可以在命令提示符下输入“time”命令获得。一秒钟后会重新加载用户配置,以SYSTEM身份启动Windows的shell进程Explorer.exe。

验证exeplorer.exe是否以system权限运行如何知道exeplorer.exe是以system权限运行呢?通过“开始”菜单可以看到最上面显示的是system账户。另外,打开注册表编辑器,只要证明HKCU就是HKUS-1-5-18的链接就可以了(S-1-5-18就是SYSTEM帐户的SID)。

证明方法很简单:在HKCU下随便新建一个Test子项,然后刷新,再看看HKUS-1-5-18下是否同步出现了Test子项,如果是,就说明系统当前加载的就是SYSTEM帐户的用户配置单元。当然最简单的是在命令提示符号下输入命令“whoami”进行验证,如图所示显示为“NT AUTHORITYSYSTEM”这就证明当前exeplorer.exe是System权限。

System权限的实际用处System权限的Explorer.exe在实际中有什么用呢?下面笔者随意列举几个使用实例。(1).注册表访问我们知道在非SYSTEM权限下,用户是没有权限访问某些注册表项的,比如“HKEY_LOCAL_MACHINESAM”、“HKEY_LOCAL_MACHINESECURITY”等。

这些项记录的是系统的核心数据,某些病毒或者木马会光顾这里。比如在SAM项目下建立具有管理员权限的隐藏账户,这样的帐户在命令及“本地用户和组”管理器(lusrmgr.msc)中是无法看到的,造成了很大的安全隐患。

在“SYSTEM”权限下,注册表的访问就没有任何障碍,我们打开注册表定位到“HKEY_LOCAL_”项下所有的隐藏帐户就都暴露了。(2)访问系统还原文件系统还原是windows系统的一种自我保护措施,它在每个磁盘根目录下建立“System Colume Information”文件夹,保存一些系统信息以备系统恢复是使用。

该文件具有系统、隐藏属性管理员用户是没有操作权限的。正因为如此,它成了病毒、木马的栖身之地,我们就可以在System权限下进入该文件夹删除病毒。

当然,你也可以关闭“系统还原”预防此类病毒,但这样未免显得被动,有些因噎废食。(3)更换系统文件Windows系统为系统文件做了保护机制,一般情况下你是不可能更换系统文件的,因为系统中都有系统文件的备份,它存在于c:(假设你的系统装在C盘)。

当你更换了系统文件后,系统自动就会从这个目录中恢复相应的系统文件。当目录中没有相应的系统文件的时候会弹出提示让你插入安装盘。

在实际应用中如果有时你需要Diy自己的系统修改一些系统文件,或者用高版本的系统文件更换低版本的系统文件,让系统功能提升。比如Window XP系统只支持一个用户远程登录,如果你要让它支持多用户的远程登录。

要用Windows 2003的远程登录文件替换Window XP的相应文件。这在非SYSTEM权限下很难实现,但是在SYSTEM权限下就可以很容易实现。

从Windows 2003的系统中提取termsrv.dll文件,用该文件替换Windows XP的C:WINDOWSsystem32下的同名文件。(对于Windows XP SP2还必须替换C:WINDOWS$$和C:目录下的同名文件)。

再进行相应的系统设置即可让Windows XP支持多用户远程登录。(4)手工杀毒用户在使用电脑的过程中一般都是用Administrator或者其它的管理员用户登录的,中毒或者中马后,病毒、木马大都是以管理员权限运行的。

我们在系统中毒后一般都是用杀毒软件来杀毒,如果杀软瘫痪了,或者杀毒软件只能查出来,但无法清除,这时候就只能赤膊上阵,手工杀毒了。在Adinistrator权限下,如果手工查杀对于有些病毒无能为力,一般要启动到安全模式下,有时就算到了安全模式下也无法清除干净。

如果以SYSTEM权限登录,查杀病毒就容易得多。以一次手工杀毒为例,(为了截图在虚拟机上模拟了前段时间的一次手工杀毒。)

打“Windows 任务管理器”,发现有个可疑进程“86a01.exe”,在Administrator管理员下无法结束进程,当然更无法删除在系统目录下的病毒原文件“86a01.exe”。以System权限登录系统,进程被顺利结束,然后删除病毒原文件,清除注册表中的相关选项,病毒被彻底清理出系统。

总结System权限是比Administrator权限还高的系统最高权限,利用它可以完成很多常规情。

3.win10怎么修改system权限

解决方案另外,重装系统后windows.old文件夹的删除方式应该是磁盘清理,而不是用其他的方式。

首先打开文件夹属性,然后选择安全,然后选择编辑,给自己的账号对文件夹的完全控制权,这样就能删除文件夹中的内容了,但是文件夹中的子文件夹是不能删除的,所以还需要选择高级,然后更改所有者,在跳出来的弹窗中选择高级,然后选择立即查找,找到自己的账号,然后选中,让所有者是自己的账号。然后选择左下角的启用继承,并勾选下面的使用可从此对象继承的权限项目替换所有子对象的权限项目。

这样只要给最上层的文件夹设置完全控制,就可以删除整个文件夹中的内容了。

4.win10怎么修改system权限

解决方案

另外,重装系统后windows.old文件夹的删除方式应该是磁盘清理,而不是用其他的方式。

首先打开文件夹属性,然后选择安全,然后选择编辑,给自己的账号对文件夹的完全控制权,这样就能删除文件夹中的内容了,但是文件夹中的子文件夹是不能删除的,所以还需要选择高级,然后更改所有者,在跳出来的弹窗中选择高级,然后选择立即查找,找到自己的账号,然后选中,让所有者是自己的账号。然后选择左下角的启用继承,并勾选下面的使用可从此对象继承的权限项目替换所有子对象的权限项目。这样只要给最上层的文件夹设置完全控制,就可以删除整个文件夹中的内容了。

5.如何获取Win10系统权限

1、在下部的状态条上右键选择属性,打开“任务栏和开始菜单属性”;2、切换到“导航”标签页,可发现菜单里有个缺省的选择选项“当我登录后不显示开始菜单”,且属于显示灰色,不可更改,其实这是安全策略上的问题。

点击win10开始菜单打不开没反应解决方法,3、按“Win+R”打开“运行”窗口,输入“gpedit.msc”命令后按回车,进入组安全策略管理器;4、依次选择“安全设置”——“本地策略”——“安全设置”,然后将右边的用户账户控制:并将用于内置管理员账户的管理员批准模式设为启用,接着重启系统;点击win10开始菜单打不开没反应解决方法,5、重新登录系统,开始菜单就可正常使用了。通过win10本地组策略编辑器对“用户账户控制:并将用于内置管理员账户的管理员批准模式”进行启用,那么遇到的开始菜单没反应的问题也很容易得到解决。

win10系统system的权限怎么修改

1.win10怎么修改system权限

解决方案

另外,重装系统后windows.old文件夹的删除方式应该是磁盘清理,而不是用其他的方式。

首先打开文件夹属性,然后选择安全,然后选择编辑,给自己的账号对文件夹的完全控制权,这样就能删除文件夹中的内容了,但是文件夹中的子文件夹是不能删除的,所以还需要选择高级,然后更改所有者,在跳出来的弹窗中选择高级,然后选择立即查找,找到自己的账号,然后选中,让所有者是自己的账号。然后选择左下角的启用继承,并勾选下面的使用可从此对象继承的权限项目替换所有子对象的权限项目。这样只要给最上层的文件夹设置完全控制,就可以删除整个文件夹中的内容了。

2.win10怎么修改system权限

解决方案另外,重装系统后windows.old文件夹的删除方式应该是磁盘清理,而不是用其他的方式。

首先打开文件夹属性,然后选择安全,然后选择编辑,给自己的账号对文件夹的完全控制权,这样就能删除文件夹中的内容了,但是文件夹中的子文件夹是不能删除的,所以还需要选择高级,然后更改所有者,在跳出来的弹窗中选择高级,然后选择立即查找,找到自己的账号,然后选中,让所有者是自己的账号。然后选择左下角的启用继承,并勾选下面的使用可从此对象继承的权限项目替换所有子对象的权限项目。

这样只要给最上层的文件夹设置完全控制,就可以删除整个文件夹中的内容了。

3.win10怎么设置system权限账户

默认情况下,我们无法直接在登录对话框上以SYSTEM帐户的身份登录到Windows桌面环境。

实际上SYSTEM帐户早就已经“盘踞”在系统中了。想想也是,连负责用户验证的Winlogon、Lsass等进程都是以SYSTEM身份运行的,谁还能有资格检验SYSTEM呢?既然SYSTEM帐户早就已经出现在系统中,所以只需以SYSTEM帐户的身份启动Windows的Shell程序Explorer,就相当于用SYSTEM身份登录Windows了。

以SYSTEM帐户的身份启动Explorer打开命令提示符,输入命令“taskkill /f /im explorer.exe” 并回车,这个命令是结束当前账户explorer即图形用户界面的Shell。然后在命令提示符下继续输入“at time /interactive %systemroot%explorer.exe”并回车。

其中“time”为当前系统时间稍后的一个时间,比如间隔一秒,当前系统时间可以在命令提示符下输入“time”命令获得。一秒钟后会重新加载用户配置,以SYSTEM身份启动Windows的shell进程Explorer.exe。

验证exeplorer.exe是否以system权限运行如何知道exeplorer.exe是以system权限运行呢?通过“开始”菜单可以看到最上面显示的是system账户。另外,打开注册表编辑器,只要证明HKCU就是HKUS-1-5-18的链接就可以了(S-1-5-18就是SYSTEM帐户的SID)。

证明方法很简单:在HKCU下随便新建一个Test子项,然后刷新,再看看HKUS-1-5-18下是否同步出现了Test子项,如果是,就说明系统当前加载的就是SYSTEM帐户的用户配置单元。当然最简单的是在命令提示符号下输入命令“whoami”进行验证,如图所示显示为“NT AUTHORITYSYSTEM”这就证明当前exeplorer.exe是System权限。

System权限的实际用处System权限的Explorer.exe在实际中有什么用呢?下面笔者随意列举几个使用实例。(1).注册表访问我们知道在非SYSTEM权限下,用户是没有权限访问某些注册表项的,比如“HKEY_LOCAL_MACHINESAM”、“HKEY_LOCAL_MACHINESECURITY”等。

这些项记录的是系统的核心数据,某些病毒或者木马会光顾这里。比如在SAM项目下建立具有管理员权限的隐藏账户,这样的帐户在命令及“本地用户和组”管理器(lusrmgr.msc)中是无法看到的,造成了很大的安全隐患。

在“SYSTEM”权限下,注册表的访问就没有任何障碍,我们打开注册表定位到“HKEY_LOCAL_”项下所有的隐藏帐户就都暴露了。(2)访问系统还原文件系统还原是windows系统的一种自我保护措施,它在每个磁盘根目录下建立“System Colume Information”文件夹,保存一些系统信息以备系统恢复是使用。

该文件具有系统、隐藏属性管理员用户是没有操作权限的。正因为如此,它成了病毒、木马的栖身之地,我们就可以在System权限下进入该文件夹删除病毒。

当然,你也可以关闭“系统还原”预防此类病毒,但这样未免显得被动,有些因噎废食。(3)更换系统文件Windows系统为系统文件做了保护机制,一般情况下你是不可能更换系统文件的,因为系统中都有系统文件的备份,它存在于c:(假设你的系统装在C盘)。

当你更换了系统文件后,系统自动就会从这个目录中恢复相应的系统文件。当目录中没有相应的系统文件的时候会弹出提示让你插入安装盘。

在实际应用中如果有时你需要Diy自己的系统修改一些系统文件,或者用高版本的系统文件更换低版本的系统文件,让系统功能提升。比如Window XP系统只支持一个用户远程登录,如果你要让它支持多用户的远程登录。

要用Windows 2003的远程登录文件替换Window XP的相应文件。这在非SYSTEM权限下很难实现,但是在SYSTEM权限下就可以很容易实现。

从Windows 2003的系统中提取termsrv.dll文件,用该文件替换Windows XP的C:WINDOWSsystem32下的同名文件。(对于Windows XP SP2还必须替换C:WINDOWS$$和C:目录下的同名文件)。

再进行相应的系统设置即可让Windows XP支持多用户远程登录。(4)手工杀毒用户在使用电脑的过程中一般都是用Administrator或者其它的管理员用户登录的,中毒或者中马后,病毒、木马大都是以管理员权限运行的。

我们在系统中毒后一般都是用杀毒软件来杀毒,如果杀软瘫痪了,或者杀毒软件只能查出来,但无法清除,这时候就只能赤膊上阵,手工杀毒了。在Adinistrator权限下,如果手工查杀对于有些病毒无能为力,一般要启动到安全模式下,有时就算到了安全模式下也无法清除干净。

如果以SYSTEM权限登录,查杀病毒就容易得多。以一次手工杀毒为例,(为了截图在虚拟机上模拟了前段时间的一次手工杀毒。)

打“Windows 任务管理器”,发现有个可疑进程“86a01.exe”,在Administrator管理员下无法结束进程,当然更无法删除在系统目录下的病毒原文件“86a01.exe”。以System权限登录系统,进程被顺利结束,然后删除病毒原文件,清除注册表中的相关选项,病毒被彻底清理出系统。

总结System权限是比Administrator权限还高的系统最高权限,利用它可以完成很多常规情况下无法完。

4.windows 10 企业版怎么获取system的修改权限

默认情况下,我们无法直接在登录对话框上以SYSTEM帐户的身份登录到Windows桌面环境。

实际上SYSTEM帐户早就已经“盘踞”在系统中了。想想也是,连负责用户验证的Winlogon、Lsass等进程都是以SYSTEM身份运行的,谁还能有资格检验SYSTEM呢?既然SYSTEM帐户早就已经出现在系统中,所以只需以SYSTEM帐户的身份启动Windows的Shell程序Explorer,就相当于用SYSTEM身份登录Windows了。

以SYSTEM帐户的身份启动Explorer打开命令提示符,输入命令“taskkill /f /im explorer.exe” 并回车,这个命令是结束当前账户explorer即图形用户界面的Shell。然后在命令提示符下继续输入“at time /interactive %systemroot%explorer.exe”并回车。

其中“time”为当前系统时间稍后的一个时间,比如间隔一秒,当前系统时间可以在命令提示符下输入“time”命令获得。一秒钟后会重新加载用户配置,以SYSTEM身份启动Windows的shell进程Explorer.exe。

验证exeplorer.exe是否以system权限运行如何知道exeplorer.exe是以system权限运行呢?通过“开始”菜单可以看到最上面显示的是system账户。另外,打开注册表编辑器,只要证明HKCU就是HKUS-1-5-18的链接就可以了(S-1-5-18就是SYSTEM帐户的SID)。

证明方法很简单:在HKCU下随便新建一个Test子项,然后刷新,再看看HKUS-1-5-18下是否同步出现了Test子项,如果是,就说明系统当前加载的就是SYSTEM帐户的用户配置单元。当然最简单的是在命令提示符号下输入命令“whoami”进行验证,如图所示显示为“NT AUTHORITYSYSTEM”这就证明当前exeplorer.exe是System权限。

System权限的实际用处System权限的Explorer.exe在实际中有什么用呢?下面笔者随意列举几个使用实例。(1).注册表访问我们知道在非SYSTEM权限下,用户是没有权限访问某些注册表项的,比如“HKEY_LOCAL_MACHINESAM”、“HKEY_LOCAL_MACHINESECURITY”等。

这些项记录的是系统的核心数据,某些病毒或者木马会光顾这里。比如在SAM项目下建立具有管理员权限的隐藏账户,这样的帐户在命令及“本地用户和组”管理器(lusrmgr.msc)中是无法看到的,造成了很大的安全隐患。

在“SYSTEM”权限下,注册表的访问就没有任何障碍,我们打开注册表定位到“HKEY_LOCAL_”项下所有的隐藏帐户就都暴露了。(2)访问系统还原文件系统还原是windows系统的一种自我保护措施,它在每个磁盘根目录下建立“System Colume Information”文件夹,保存一些系统信息以备系统恢复是使用。

该文件具有系统、隐藏属性管理员用户是没有操作权限的。正因为如此,它成了病毒、木马的栖身之地,我们就可以在System权限下进入该文件夹删除病毒。

当然,你也可以关闭“系统还原”预防此类病毒,但这样未免显得被动,有些因噎废食。(3)更换系统文件Windows系统为系统文件做了保护机制,一般情况下你是不可能更换系统文件的,因为系统中都有系统文件的备份,它存在于c:(假设你的系统装在C盘)。

当你更换了系统文件后,系统自动就会从这个目录中恢复相应的系统文件。当目录中没有相应的系统文件的时候会弹出提示让你插入安装盘。

在实际应用中如果有时你需要Diy自己的系统修改一些系统文件,或者用高版本的系统文件更换低版本的系统文件,让系统功能提升。比如Window XP系统只支持一个用户远程登录,如果你要让它支持多用户的远程登录。

要用Windows 2003的远程登录文件替换Window XP的相应文件。这在非SYSTEM权限下很难实现,但是在SYSTEM权限下就可以很容易实现。

从Windows 2003的系统中提取termsrv.dll文件,用该文件替换Windows XP的C:WINDOWSsystem32下的同名文件。(对于Windows XP SP2还必须替换C:WINDOWS$$和C:目录下的同名文件)。

再进行相应的系统设置即可让Windows XP支持多用户远程登录。(4)手工杀毒用户在使用电脑的过程中一般都是用Administrator或者其它的管理员用户登录的,中毒或者中马后,病毒、木马大都是以管理员权限运行的。

我们在系统中毒后一般都是用杀毒软件来杀毒,如果杀软瘫痪了,或者杀毒软件只能查出来,但无法清除,这时候就只能赤膊上阵,手工杀毒了。在Adinistrator权限下,如果手工查杀对于有些病毒无能为力,一般要启动到安全模式下,有时就算到了安全模式下也无法清除干净。

如果以SYSTEM权限登录,查杀病毒就容易得多。以一次手工杀毒为例,(为了截图在虚拟机上模拟了前段时间的一次手工杀毒。)

打“Windows 任务管理器”,发现有个可疑进程“86a01.exe”,在Administrator管理员下无法结束进程,当然更无法删除在系统目录下的病毒原文件“86a01.exe”。以System权限登录系统,进程被顺利结束,然后删除病毒原文件,清除注册表中的相关选项,病毒被彻底清理出系统。

总结System权限是比Administrator权限还高的系统最高权限,利用它可以完成很多常规情。

5.如何修改win10系统权限设置

win10用户权限怎么改为管理员方法: 1、先打开桌面右下角的新通知,点击所有设置, 2、打开后,点击更新和维护, 3、点击恢复,在点击高级启动下面的立即重启, 4、重启后,进入这个界面,然后选择疑难解答, 5、疑难解答界面下,在点击高级选项,打开该界面, 6、点击启动设置,在该界面下有个重启按钮,点击, 7、选择4,启动安全模式, 8、点击后,系统重启,打完平时登陆系统时的密码,进入安全模式下,打开控制面板,在所有控制面板选项下找到用户账号选项,点击更改账户类型, 9、选择管理员,在点击右下角的更改账户类型,在重启,就搞定了,恢复正常, 总结:以上就是全部的“win10专业版标准用户权限怎么改为管理员?win10用户权限怎么改为管理员方法”内容。

6.window10怎么修改管理员权限

升级Windows10后下载软件或者复制文件的时候总是提示需要管理员权限如何解决:一、此问题多出现在旧系统升级到Windows10后,本地账户的权限变化问题,新建【微软账户】即可。

二、如果需要在原账户下继续使用,可以更改下不能存放文件的文件夹或磁盘分区的权限。1、鼠标右击不能存放文件的文件夹或或磁盘分区,选择属性。

2、在弹出的属性窗口中,点击切换到安全的页签,在组或用户名中,点击编辑。3、确认是否存在adminstrators、users、system三个用户组。

如果存在,请确认这三个用户组是否有完全控制的权限,没有请勾选上。如果不存在,请点击添加。

4、在选择用户或组的窗口中,请点击高级。5、点击立即查找,分别添加adminstrators、users、system三个用户组,并设置好权限。

点击确定即可。

转载请注明出处windows之家 » win10怎么获取system权限

windows之家

windows之家